Adaptacyjne uwierzytelnianie wielopoziomowe

Bezpieczeństwo dla wszystkich Twoich aplikacji. Adaptacyjne uwierzytelnianie wielopoziomowe MFA to najłatwiejszy sposób zabezpieczania użytkowników i danych.

81% przypadków naruszenia i ujawnienia danych osobowych wynika z niewystarczającego sposobu uwierzytelniania lub kradzieży informacji uwierzytelniających.

* dane z raportu Verizon Data Breach Investigative Report 2017

Bezpieczne

Uwierzytelnianie pracowników, partnerów i klientów korzystających z aplikacji, systemów i urządzeń.

Proste

Łatwe do wdrożenia i utrzymania dla administratorów, nie zmniejsza produktywności użytkowników końcowych.

Inteligentne

Tworzenie inteligentnych procedur opartych na kontekście logowania, które ograniczają zagrożenia związane z tożsamością do ryzykownych prób logowania.

Funkcje

Czytaj więcejIntegracje

Czytaj więcejWycena

Czytaj więcejDokumentacja pomocnicza

Czytaj więcejFunkcje

Uwierzytelnianie wielopoziomowe (MFA)

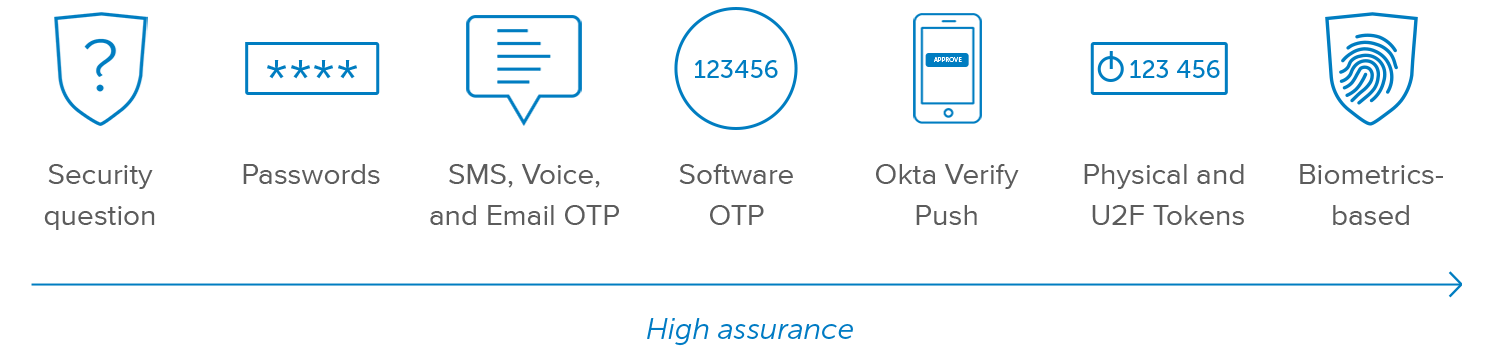

Wdrożenie wielu różnych czynników uwierzytelniania na wszystkich poziomach użyteczności i zabezpieczeń:

Metody wiedzy

Na podstawie czegoś, co użytkownik wie

Metody posiadania

Na podstawie czegoś, co użytkownik ma

Metody biometryczne

Na podstawie czegoś, czym użytkownik jest

Okta wspiera rozwiązania natywne i zintegrowane

Zobacz pełną listęKontekstowe zarządzanie dostępem

Ustaw inteligentne zasady dostępu i uwierzytelniania w oparciu o kontekst logowania

Kontekst lokalizacji

Nowe miasto, państwo lub kraj

Nowa lokalizacja geograficzna

Kontekst urządzenia

Rozpoznawanie urządzeń

Zarządzanie urządzeniami

Kontekst sieci

Nowy adres IP

Określone strefy IP

Anonimizatory sieci

Risk Context

Okta ThreatInsight: Create policies based on risk signals seen across Okta’s global dataset, such as high risk IP addresses

Bezhasłowy interfejs użytkownika z ThreatInsight

Wykorzystaj informacje zebrane przez Okta Integration Network, aby stworzyć politykę uwierzytelniania opartą na analizie ryzyka. Po skorzystaniu z ThreatInsight do oceny ryzyka uwierzytelnienia organizacje mogą umożliwić użytkownikom końcowym korzystanie z oprogramowania bez wprowadzania hasła.

Dowiedz się więcej o ThreatInsight

Usprawnione użytkowanie

Adaptacyjne MFA ma funkcje, które poprawiają komfort użytkowania produktu przez administratorów i użytkowników końcowych przy jednoczesnym wzmocnieniu zabezpieczeń.

- Uwierzytelnianie bez hasła: Włącz uwierzytelnianie użytkownika bez użycia hasła

- Wbudowane uruchomienie: Ustawienie MFA przez użytkownika podczas pierwszego logowania

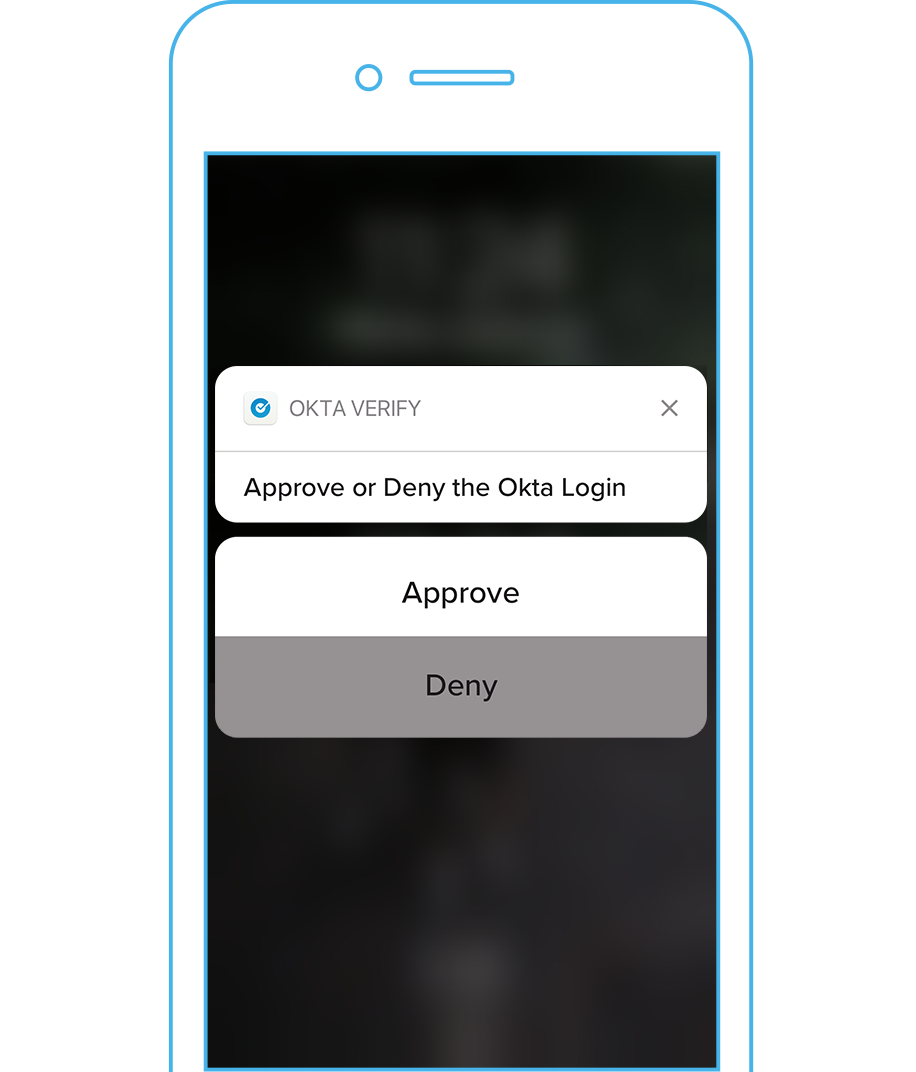

- Elastyczne uwierzytelnianie: Wybieraj spośród różnych metod, m.in. uwierzytelniania jednym kliknięciem

- Proste raporty i audyty: Szczegółowe logi uwierzytelniania zawierające m.in. próby logowania oraz automatyczne raporty do audytów i prosta integracja z narzędziami bezpieczeństwa

Integracje

Wprowadź MFA na skalę całej organizacji.

Aplikacje

Bezpieczny dostęp do 5.500+ niestandardowych aplikacji w chmurze, lokalnych, mobilnych i własnych w Okta Integration Network.

Sieci VPN

Chroń zdalny dostęp do sieci poprzez integrację VPN, w tym Palo Alto Networks GlobalProtect, Cisco AnyConnect i Fortinet FortiGate.

Serwery

Zabezpiecz dostęp do serwerów, takich jak Windows Server (RDP).

Wirtualny pulpit

Umożliwiają silne uwierzytelnianie dostępu do infrastruktur VDI, takich jak Citrix Xen Desktop lub VMware Horizon View.

Zarządzanie urządzeniami

Ustawianie i egzekwowanie zasad uwierzytelniania w oparciu o status zarządzania urządzeniami z VMWare, MobileIron, Intune lub JAMF.

Dostawcy tożsamości

Zintegruj MFA Okty z zewnętrznymi dostawcami tożsamości, m.in. z ADFS.

Analiza bezpieczeństwa

Wzbogać analizę bezpieczeństwa o dane identyfikacyjne i uwierzytelniające w celu zwiększenia widoczności i tempa reakcji na incydenty.

Cloud Access Security Brokers

Bezpieczny dostęp i egzekwowanie zasad uwierzytelniania w przypadku wykrycia przez CASB anomalnego zachowania.

Wycena

| Funkcja | MFA | AMFA |

|---|---|---|

| Metody | ||

| Metody wiedzy | ||

| Metody posiadania | ||

| Metody biometryczne | ||

| Kontekstowe zarządzanie dostępem | ||

| Kontekst lokalizacji | ||

| Kontekst urządzenia | ||

| Kontekst sieci | ||

| Integracje | ||

| Usprawnione użytkowanie |